Una campaña recientemente descubierta ha comprometido decenas de miles de enrutadores ASUS obsoletos o al final de su vida útil (EoL) en todo el mundo, principalmente en Taiwán, EE. UU. y Rusia, para integrarlos en una red masiva.

La actividad de secuestro del enrutador ha recibido un nombre en clave Operación WrtHug del equipo STRIKE de SecurityScorecard. El sudeste asiático y los países europeos son algunas de las otras regiones donde se han registrado infecciones. En los últimos seis meses, se han identificado en todo el mundo más de 50.000 direcciones IP únicas de estos dispositivos comprometidos.

Es probable que los ataques impliquen la explotación de seis vulnerabilidades conocidas en enrutadores ASUS WRT retirados para tomar el control de dispositivos vulnerables. Se descubrió que todos los enrutadores infectados compartían un certificado TLS autofirmado único con una fecha de vencimiento de 100 años a partir de abril de 2022.

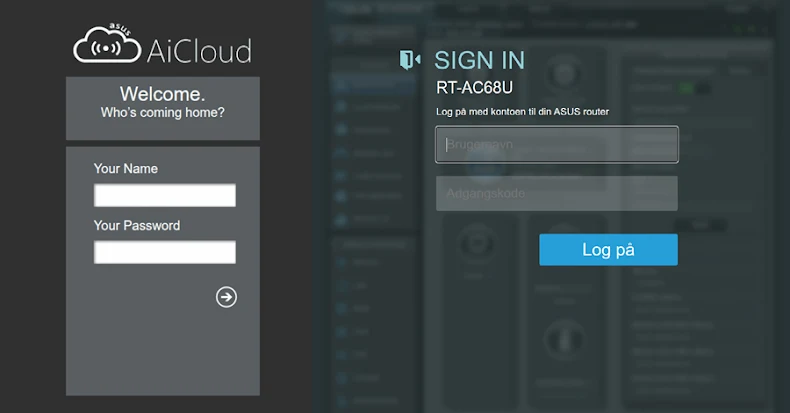

Según SecurityScorecard, el 99% de los servicios que presentan el certificado son ASUS AiCloud, un servicio propietario que permite acceder al almacenamiento local a través de Internet.

“Aprovecha el servicio patentado AiCloud con vulnerabilidades N-Day para obtener altos privilegios en enrutadores ASUS WRT fuera de servicio”, dijo la compañía en un informe compartido con The Hacker News, y agregó que si bien la campaña no es exactamente una Caja de Retransmisión Operacional (ORB), comparte similitudes con otros ORB y redes de botnet vinculados a China.

Es probable que los ataques aprovechen las vulnerabilidades CVE-2023-41345, CVE-2023-41346, CVE-2023-41347, CVE-2023-41348, CVE-2023-39780, CVE-2024-12912 y CVE-2025-2492 para propagarse. Curiosamente, la explotación de CVE-2023-39780 también se ha relacionado con otra botnet de origen chino llamada AyySSHush (también conocida como ViciousTrap). Otros dos ORB que se han dirigido a los enrutadores en los últimos meses son LapDogs y PolarEdge.

De todos los dispositivos infectados, siete direcciones IP fueron marcadas con signos de compromiso relacionados con WrtHug y AyySSHush, lo que potencialmente plantea la posibilidad de que los dos clústeres puedan estar conectados. Sin embargo, aparte de la vulnerabilidad compartida, no hay evidencia que respalde esta hipótesis.

La lista de modelos de enrutadores objetivo de los ataques se enumera a continuación:

- Enrutador WiFi ASUS 4G-AC55U

- Enrutador WiFi ASUS 4G-AC860U

- Enrutador WiFi ASUS DSL-AC68U

- Enrutador WiFi ASUS GT-AC5300

- Enrutador WiFi ASUS GT-AX11000

- Enrutador WiFi ASUS RT-AC1200HP

- Enrutador WiFi ASUS RT-AC1300GPLUS

- Enrutador WiFi ASUS RT-AC1300UHP

Actualmente no está claro quién está detrás de la operación, pero los extensos ataques a Taiwán y la superposición con tácticas anteriores observadas en campañas ORB por parte de grupos de hackers chinos sugieren que puede ser obra de un actor desconocido vinculado a China.

“Esta investigación destaca la creciente tendencia de actores de amenazas maliciosas que apuntan a enrutadores y otros dispositivos de red en operaciones de infección masiva”, dijo SecurityScorecard. “A menudo (pero no exclusivamente) se asocian con actores del Nexo con China que llevan a cabo sus campañas de manera cuidadosa y calculada para expandir y profundizar su alcance global”.

“Al encadenar inyecciones de comandos y omitir la autenticación, los actores de amenazas han logrado implementar puertas traseras persistentes a través de SSH, a menudo abusando de la funcionalidad legítima del enrutador para garantizar que su presencia sobreviva incluso después de reinicios o actualizaciones de firmware”.