Los investigadores de ciberseguridad están llamando la atención sobre una nueva campaña que utiliza una combinación de cebo ClickFix y sitios web falsos para adultos para engañar a los usuarios para que ejecuten comandos maliciosos bajo la apariencia de una actualización de seguridad “crítica” de Windows.

“La campaña utiliza sitios web falsos para adultos (xHamster, clones de PornHub) como mecanismo de phishing, probablemente propagado a través de publicidad maliciosa”, dijo Acronis en un nuevo informe proporcionado a The Hacker News. “El tema 'adulto' y la posible conexión a sitios web sospechosos aumentan la presión psicológica sobre la víctima para que acepte la instalación repentina de 'actualizaciones de seguridad'.”

Los ataques estilo ClickFix han proliferado en el último año, engañando a los usuarios para que ejecuten comandos maliciosos en sus propias computadoras pidiéndoles que realicen correcciones técnicas o realicen comprobaciones de verificación CAPTCHA. Según Microsoft, ClickFix se ha convertido en el método de acceso inicial más común y representa el 47% de los ataques.

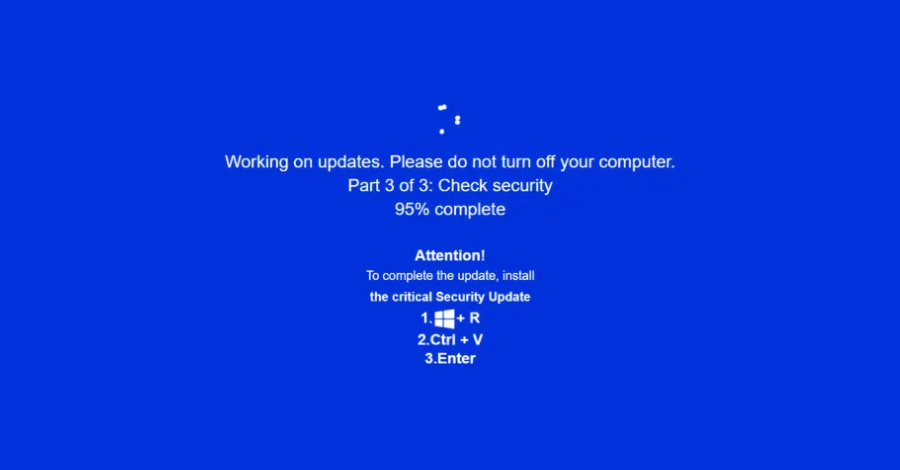

La última campaña muestra pantallas de actualización de Windows falsas y muy convincentes para engañar a la víctima para que ejecute código malicioso, lo que sugiere que los atacantes se están alejando de los tradicionales cebos de control de robots. La actividad ha sido nombrada en código. JackFix de la empresa de ciberseguridad con sede en Singapur.

Quizás el aspecto más preocupante del ataque es que la alerta falsa de Windows Update secuestra toda la pantalla e indica a la víctima que abra el cuadro de diálogo Ejecutar de Windows, presione Ctrl+V y presione Entrar, lo que desencadena la secuencia de infección.

Se cree que el punto de partida del ataque es un sitio web falso para adultos que redirige a usuarios desprevenidos mediante publicidad maliciosa u otros métodos de ingeniería social y luego, de repente, les entrega una “actualización de seguridad urgente”. Se descubrió que versiones seleccionadas de los sitios web contenían comentarios de desarrolladores en ruso, lo que sugiere la posibilidad de que se trate de un actor de amenazas de habla rusa.

“La pantalla de Windows Update se crea completamente usando código HTML y JavaScript y aparece tan pronto como la víctima interactúa con cualquier elemento en el sitio de phishing”, dijo el investigador de seguridad Eliad Kimhy. “La página intenta mostrar el modo de pantalla completa a través de código JavaScript y al mismo tiempo crea una ventana de Windows Update bastante convincente que consta de un fondo azul y texto blanco, que recuerda a la infame Pantalla Azul de la Muerte de Windows”.

Lo notable del ataque es que se basa en gran medida en la ofuscación para ocultar el código relacionado con ClickFix y evita que los usuarios escapen de la advertencia de pantalla completa al desactivar las teclas Escape y F11, así como las teclas F5 y F12. Sin embargo, debido a una lógica defectuosa, los usuarios aún pueden presionar las teclas Escape y F11 para desactivar el modo de pantalla completa.

El comando inicial ejecutado es una carga útil MSHTA que se inicia con el binario legítimo mshta.exe, que a su vez contiene JavaScript diseñado para ejecutar un comando de PowerShell para recuperar otro script de PowerShell desde un servidor remoto. Estos dominios están diseñados para que navegar directamente a estas direcciones redirija al usuario a un sitio web inofensivo como Google o Steam.

“Solo cuando se accede al sitio mediante un comando irm o iwr de PowerShell, responde con el código correcto”, explica Acronis. “Esto crea una capa adicional de confusión y prevención de análisis”.

El script de PowerShell descargado también contiene varios mecanismos de ofuscación y antianálisis, incluido el uso de código basura para complicar los esfuerzos de análisis. También intenta elevar los privilegios y crear exclusiones de Microsoft Defender Antivirus para las direcciones y rutas de comando y control (C2) donde se implementan las cargas útiles.

Para lograr una escalada de privilegios, el malware utiliza el cmdlet Start-Process junto con el parámetro -Verb RunAs para iniciar PowerShell con privilegios administrativos y solicita permiso continuamente hasta que la víctima lo concede. Una vez que este paso se realiza correctamente, el script está diseñado para eliminar cargas útiles adicionales, como simples troyanos de acceso remoto (RAT) programados para contactar a un servidor C2, presumiblemente para eliminar malware adicional.

También se ha observado que el script de PowerShell implementa hasta ocho cargas útiles diferentes, y Acronis lo llama “el ejemplo más atroz de rociar y rezar”. Estos incluyen Rhadamanthys Stealer, Vidar Stealer 2.0, RedLine Stealer, Amadey y otros cargadores y RAT no especificados.

“Si solo una de estas cargas útiles se puede ejecutar con éxito, las víctimas corren el riesgo de perder contraseñas, billeteras criptográficas y más”, dijo Kimhy. “Con algunos de estos cargadores, el atacante puede optar por introducir otras cargas útiles en el ataque y el ataque puede escalar aún más rápidamente”.

La revelación se produce cuando Huntress detalla una cadena de ejecución de malware de varias etapas que comienza con un señuelo ClickFix disfrazado de actualización de Windows y despliega malware ladrón como Lumma y Rhadamanthys ocultando las etapas finales en una imagen, una técnica conocida como esteganografía.

Como en el caso de la campaña anterior, el comando ClickFix copiado en el portapapeles y pegado en el cuadro de diálogo Ejecutar utiliza mshta.exe para ejecutar una carga útil de JavaScript capaz de ejecutar un script de PowerShell alojado de forma remota directamente en la memoria.

El código PowerShell se utiliza para descifrar e iniciar una carga útil de ensamblaje .NET, un cargador llamado Stego Loader, que sirve como canal para ejecutar código shell empaquetado en forma de donut oculto en un archivo PNG incrustado y cifrado. Luego, el código shell extraído se inyecta en un proceso de destino para, en última instancia, implementar Lumma o Rhadamanthys.

Curiosamente, uno de los dominios utilizados por Huntress para recuperar el script de PowerShell (“securitysettings(.)live”) también fue marcado por Acronis, lo que sugiere que estos dos grupos de actividad pueden estar relacionados.

“El actor de amenazas cambia con frecuencia el URI (/tick.odd, /gpsc.dat, /ercx.dat, etc.) utilizado para alojar la primera etapa mshta.exe”, dijeron los investigadores de seguridad Ben Folland y Anna Pham en el informe.

“Además, el actor de amenazas ya no alojó la segunda etapa en el dominio en vivo de configuración de seguridad(.), sino que la alojó en xoisiasdpsdoasdpojas(.)com, a pesar de que ambos apuntan a la misma dirección IP 141.98.80(.)175, que también se usó para implementar la primera etapa (es decir, el código JavaScript ejecutado por mshta.exe)”.

ClickFix tiene un gran éxito porque se basa en un método sencillo pero eficaz para engañar a un usuario para que infecte su propio ordenador y eluda los controles de seguridad. Las organizaciones pueden defenderse contra tales ataques capacitando a los empleados para que reconozcan mejor la amenaza y desactivando la casilla Ejecutar de Windows mediante cambios en el registro o la Política de grupo.