La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) ha actualizado su catálogo de vulnerabilidades explotadas conocidas (KEV) para incluir una vulnerabilidad que afecta a OpenPLC ScadaBR, citando evidencia de explotación activa.

La vulnerabilidad en cuestión es CVE-2021-26829 (puntuación CVSS: 5,4), una falla de secuencias de comandos entre sitios (XSS) que afecta a las versiones del software para Windows y Linux a través de system_settings.shtm. Afecta a las siguientes versiones:

- OpenPLC ScadaBR hasta 1.12.4 bajo Windows

- OpenPLC ScadaBR hasta 0.9.1 bajo Linux

La adición de la falla de seguridad al catálogo de KEV se produce poco más de un mes después de que Forescout dijera que descubrió a un grupo hacktivista prorruso llamado TwoNet apuntando a su honeypot en septiembre de 2025, confundiéndolo con una planta de tratamiento de agua.

En el compromiso dirigido al dispositivo de engaño, se dice que el actor de la amenaza pasó del acceso inicial a la acción disruptiva en aproximadamente 26 horas utilizando credenciales estándar para obtener acceso inicial y luego realizando actividades de reconocimiento y persistencia creando una nueva cuenta de usuario llamada “BARLATI”.

Luego, los atacantes aprovecharon CVE-2021-26829 para alterar la descripción de la página de inicio de sesión de HMI y mostrar un mensaje emergente “Hackeado por Barlati” y modificaron la configuración del sistema para desactivar registros y alarmas, sin saber que estaban penetrando en un sistema honeypot.

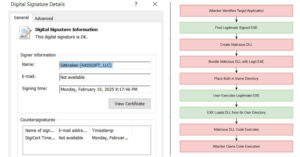

|

| Cadena de ataque TwoNet |

“El atacante no intentó escalar privilegios ni explotar el host subyacente, sino que se centró únicamente en la capa de aplicación web de la HMI”, dijo Forescout.

TwoNet comenzó a operar en Telegram a principios de enero, centrándose inicialmente en ataques distribuidos de denegación de servicio (DDoS) antes de pasar a una gama más amplia de actividades, incluido el ataque a sistemas industriales, doxxing y ofertas comerciales como ransomware como servicio (RaaS), piratería por contrato y mediación de primer acceso.

También afirmó estar afiliado a otras marcas hacktivistas como CyberTroops y OverFlame. “TwoNet ahora combina tácticas web obsoletas con afirmaciones que llaman la atención sobre sistemas industriales”, añadió la empresa de ciberseguridad.

Dada la explotación activa, las autoridades del Poder Ejecutivo Civil Federal (FCEB) están obligadas a realizar las correcciones necesarias antes del 19 de diciembre de 2025 para garantizar una protección óptima.

Operación de explotación de combustibles de servicio OAST

El desarrollo se produce después de que VulnCheck dijera que observó un punto final de prueba de seguridad de aplicaciones fuera de banda (OAST) “de larga data” en Google Cloud que estaba impulsando una operación de explotación dirigida a una región. Los datos de los sensores de Internet utilizados por la empresa muestran que la actividad tiene como objetivo Brasil.

“Observamos aproximadamente 1400 intentos de explotación en más de 200 CVE conectados a esta infraestructura”, dijo Jacob Baines, CTO de VulnCheck. “Si bien la mayor parte de la actividad fue similar a las plantillas estándar de Nuclei, las opciones de alojamiento, la carga útil y la orientación regional del atacante no coincidieron con el uso típico de OAST”.

Esta actividad explota una vulnerabilidad y, si tiene éxito, envía una solicitud HTTP a uno de los subdominios OAST del atacante (“*.i-sh.detectors-testing(.)com”). Los retiros de OAST asociados con el dominio se remontan al menos a noviembre de 2024, lo que sugiere que han estado en curso durante aproximadamente un año.

Se descubrió que los intentos emanaban de la infraestructura de Google Cloud con sede en EE. UU. e ilustran cómo actores maliciosos están utilizando como arma servicios de Internet legítimos para evadir la detección e interferir con el tráfico normal de la red.

VulnCheck dijo que también identificó un archivo de clase Java (“TouchFile.class”) alojado en la dirección IP (“34.136.22(.)26”) asociada con el dominio OAST que extendió un exploit de falla de ejecución remota de código Fastjson disponible públicamente para aceptar comandos y parámetros de URL, ejecutar esos comandos y realizar solicitudes HTTP salientes a las URL pasadas como entrada.

“La infraestructura OAST de larga duración y el enfoque regional consistente sugieren un actor que lleva a cabo esfuerzos de escaneo sostenidos en lugar de solo investigaciones oportunistas de corta duración”, dijo Baines. “Los atacantes continúan utilizando herramientas estándar como Nuclei y difundiendo exploits a través de Internet para identificar y comprometer rápidamente los activos vulnerables”.