El actor de amenazas nombrado lobo sangriento se ha atribuido a una campaña de ciberataque dirigida a Kirguistán desde al menos junio de 2025 con el objetivo de proporcionar NetSupport RAT.

A partir de octubre de 2025, la actividad se expandió a Uzbekistán, dijeron los investigadores del Grupo IB Amirbek Kurbanov y Volen Kayo en un informe publicado en colaboración con Ukuk, una empresa estatal de la Fiscalía General de la República Kirguisa. Los ataques se dirigieron a los sectores financiero, gubernamental y de tecnología de la información (TI).

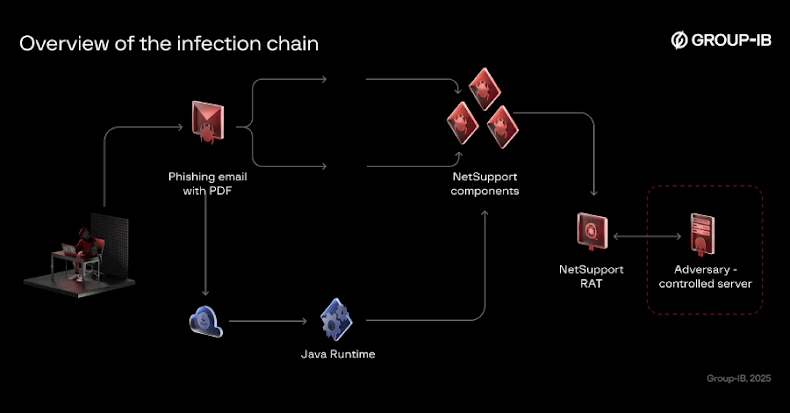

“Estos actores de amenazas se harían pasar por el Ministerio de Justicia (de Kirguistán) a través de documentos PDF y nombres de dominio de apariencia oficial, que a su vez albergan archivos Java Archive (JAR) maliciosos diseñados para implementar NetSupport RAT”, dijo la compañía con sede en Singapur.

“Esta combinación de ingeniería social y herramientas accesibles permite a Bloody Wolf seguir siendo eficaz y al mismo tiempo mantener un perfil operativo bajo”.

Bloody Wolf es el nombre de un grupo de hackers de origen desconocido que ha utilizado ataques de Spear phishing contra empresas de Kazajstán y Rusia utilizando herramientas como STRRAT y NetSupport. Se estima que el grupo ha estado activo desde al menos finales de 2023.

Apuntar a Kirguistán y Uzbekistán con técnicas de primer acceso similares representa una expansión de las actividades del actor de amenazas en Asia Central, principalmente haciéndose pasar por ministerios gubernamentales confiables en correos electrónicos de phishing para distribuir enlaces o archivos adjuntos armados.

Las cadenas de ataques siguen más o menos el mismo enfoque: engañar a los destinatarios de los mensajes para que hagan clic en enlaces que descargan archivos cargadores Java Archive (JAR) maliciosos junto con instrucciones sobre cómo instalar Java Runtime.

Si bien el correo electrónico afirma que la instalación es necesaria para ver los documentos, en realidad se utiliza para ejecutar el cargador. Una vez iniciado, el cargador recupera la carga útil de la siguiente etapa (por ejemplo, NetSupport RAT) de la infraestructura bajo el control del atacante y establece la persistencia de tres maneras:

- Crear una tarea programada

- Agregar un valor de registro de Windows

- Colocar un script por lotes en la carpeta %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup

La fase de la campaña en Uzbekistán se destaca por incorporar restricciones de geofencing, que redirigen las consultas desde fuera del país al sitio web legítimo data.egov(.)uz. Se ha descubierto que las solicitudes de Uzbekistán activan la descarga del archivo JAR a través de un enlace incrustado en el archivo PDF adjunto.

Group-IB dijo que los cargadores JAR observados en las campañas se crearon utilizando Java 8, que se lanzó en marzo de 2014. Se cree que los atacantes utilizan un generador JAR personalizado o una plantilla JAR para generar estos artefactos. La carga útil de NetSupport RAT es una versión antigua de NetSupport Manager de octubre de 2013.

“Bloody Wolf ha demostrado cómo se pueden utilizar herramientas de bajo costo y disponibles comercialmente para operaciones cibernéticas sofisticadas y dirigidas regionalmente”, dijo. “Al explotar la confianza en las instituciones gubernamentales y utilizar cargadores simples basados en JAR, el grupo continúa manteniendo una posición sólida en el panorama de amenazas de Asia Central”.