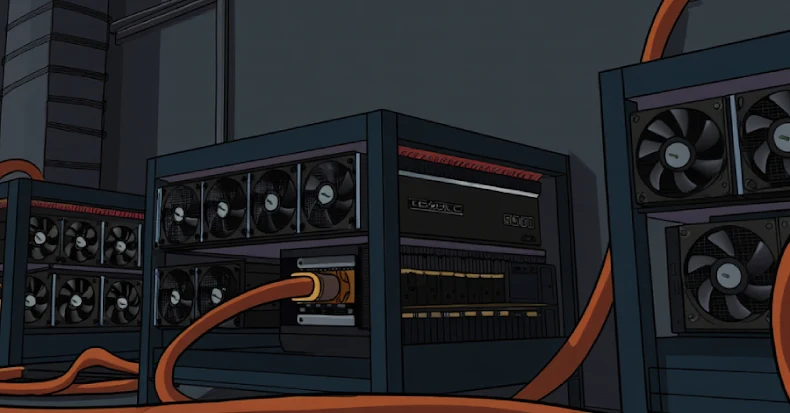

Oligo Security ha advertido sobre ataques en curso que explotan una vulnerabilidad de dos años en el marco de inteligencia artificial (IA) de código abierto Ray para convertir los clústeres infectados que ejecutan GPU NVIDIA en una botnet de minería de criptomonedas autorreplicante.

La actividad con el nombre en clave. ShadowRay 2.0es una evolución de una ola anterior observada entre septiembre de 2023 y marzo de 2024. En esencia, el ataque explota una falla crítica de autenticación faltante (CVE-2023-48022, puntuación CVSS: 9,8) para tomar el control de entidades vulnerables y secuestrar su potencia informática para la minería ilegal de criptomonedas utilizando XMRig.

La vulnerabilidad no se ha solucionado debido a una “decisión de diseño de larga data” consistente con las mejores prácticas de desarrollo de Ray, que requiere que se ejecute en una red aislada y responda a un código confiable.

La campaña implica el envío de trabajos maliciosos con comandos que van desde un simple reconocimiento hasta complejas cargas útiles de Bash y Python de varias etapas hasta una API de envío de trabajos Ray no autenticada (“/api/jobs/”) en paneles de control expuestos. Los clústeres de Ray comprometidos se utilizan luego en ataques de rociar y orar para distribuir las cargas útiles a otros paneles de Ray, creando un gusano que esencialmente puede propagarse de una víctima a otra.

Se descubrió que los ataques utilizaban GitLab y GitHub para difundir el malware, utilizando nombres como “ironern440-group” y “thisisforwork440-ops” para crear repositorios y ocultar las cargas maliciosas. Ya no se puede acceder a ambas cuentas. Sin embargo, los ciberdelincuentes respondieron a los esfuerzos de eliminación creando una nueva cuenta de GitHub, demostrando su tenacidad y capacidad para reanudar rápidamente las operaciones.

Las cargas útiles, a su vez, aprovechan las capacidades de orquestación de la plataforma para moverse lateralmente a nodos que no están conectados a Internet, propagar el malware, crear shells inversos para la infraestructura controlada por el atacante para control remoto y establecer persistencia ejecutando un trabajo cron cada 15 minutos que recupera la última versión del malware de GitLab para volver a infectar los hosts.

Los actores de amenazas “convirtieron las capacidades legítimas de orquestación de Ray en herramientas para una operación de criptojacking global y autopropagante que se propaga de forma autónoma a través de grupos de Ray expuestos”, dijeron los investigadores Avi Lumelsky y Gal Elbaz.

La campaña probablemente utilizó modelos de lenguaje grandes (LLM) para crear las cargas útiles de GitLab. Esta calificación se basa en la “estructura, los comentarios y los patrones de manejo de errores” del malware.

La cadena de infección incluye una verificación explícita para determinar si la víctima se encuentra en China y, de ser así, si está implementando una versión del malware específica de la región. También está diseñado para eliminar la competencia escaneando y finalizando procesos en ejecución para otros mineros de criptomonedas, una táctica ampliamente utilizada por los grupos de criptojacking para maximizar las ganancias mineras del anfitrión.

Otro aspecto notable de los ataques es el uso de varias tácticas para pasar desapercibido, incluido disfrazar procesos maliciosos como servicios legítimos de trabajo del kernel de Linux y limitar la utilización de la CPU a alrededor del 60%. Se cree que la campaña ha estado activa posiblemente desde septiembre de 2024.

Si bien Ray está diseñado para su uso en un “entorno de red controlado”, los resultados muestran que los usuarios están exponiendo los servidores de Ray a Internet, abriendo una lucrativa superficie de ataque para actores maliciosos y utilizando la herramienta de detección de vulnerabilidades de código abierto interact.sh para determinar qué direcciones IP del panel de Ray son explotables. Más de 230.500 servidores Ray son de acceso público.

Anyscale, que desarrolló originalmente Ray, lanzó una herramienta “Ray Open Ports Checker” para verificar la configuración adecuada de los clústeres y evitar la exposición accidental. Otras estrategias de mitigación incluyen la configuración de reglas de firewall para restringir el acceso no autorizado y agregar autorización además del puerto Ray Dashboard (8265 de forma predeterminada).

“Los atacantes han implementado Sockstress, una herramienta de agotamiento del estado de TCP, en sitios web de producción. Esto sugiere que los clústeres de Ray comprometidos se están utilizando como arma para ataques de denegación de servicio, posiblemente contra grupos mineros competidores u otra infraestructura”, dijo Oligo.

“Esto transforma la operación de puro cryptojacking a una botnet multipropósito. La capacidad de lanzar ataques DDoS agrega otro vector de monetización: los atacantes pueden alquilar capacidad DDoS o usarla para eliminar la competencia. El puerto de destino 3333 es comúnmente utilizado por los grupos de minería, lo que indica ataques contra infraestructura minera competidora”.