Investigadores de ciberseguridad han revelado detalles de un ciberataque a una importante empresa inmobiliaria con sede en EE. UU. que involucra un marco emergente de comando y control (C2) y equipo rojo llamado ” Tuoní.

“La campaña aprovechó el marco emergente Tuoni C2, una herramienta de comando y control (C2) relativamente nueva (con una licencia gratuita) que ofrece cargas útiles sigilosas en la memoria”, dijo el investigador de Morphisec Shmuel Uzan en un informe compartido con The Hacker News.

Tuoni se promociona como un marco C2 avanzado para profesionales de la seguridad, que facilita las pruebas de penetración, las implementaciones de equipos rojos y las evaluaciones de seguridad. Una “Edición comunitaria” del software está disponible para descarga gratuita en GitHub. La primera publicación tuvo lugar a principios de 2024.

El ataque ocurrió a mediados de octubre de 2025, según Morphisec, y el actor de amenazas desconocido probablemente utilizó ingeniería social a través de la suplantación de Microsoft Teams para el acceso inicial. Se sospecha que los atacantes se hicieron pasar por proveedores o colegas de confianza para engañar a un empleado de la empresa para que ejecutara un comando de PowerShell.

El comando, a su vez, descarga un segundo script de PowerShell desde un servidor externo (“kupaoquan(.)com”), que a su vez utiliza trucos esteganográficos para ocultar la carga útil de la siguiente etapa en una imagen de mapa de bits (BMP). El objetivo principal de la carga útil integrada es extraer el código shell y ejecutarlo directamente en la memoria.

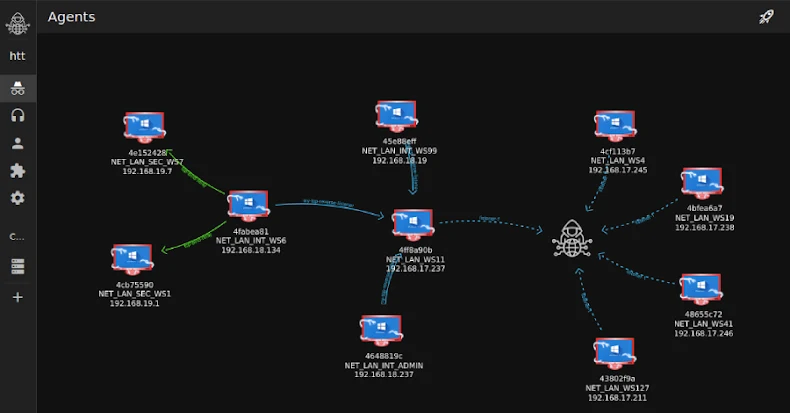

Esto da como resultado la ejecución de “TuoniAgent.dll”, que corresponde a un agente que se ejecuta en la computadora de destino y se conecta a un servidor C2 (en este caso “kupaoquan(.)com”), lo que permite el control remoto.

“Si bien Tuoni en sí es un marco C2 sofisticado pero tradicional, el mecanismo de implementación mostró signos de soporte de IA en la generación de código, evidente a partir de los comentarios del script y la estructura modular del cargador inicial”, agregó Morphisec.

Aunque el ataque finalmente no tuvo éxito, demuestra que las herramientas de equipo rojo siguen siendo utilizadas indebidamente con fines maliciosos. En septiembre de 2025, Check Point detalló el uso de una herramienta basada en inteligencia artificial (IA) llamada HexStrike AI para acelerar y simplificar rápidamente la explotación de vulnerabilidades.