Fortinet ha advertido de una nueva vulnerabilidad en FortiWeb que supuestamente ha sido explotada.

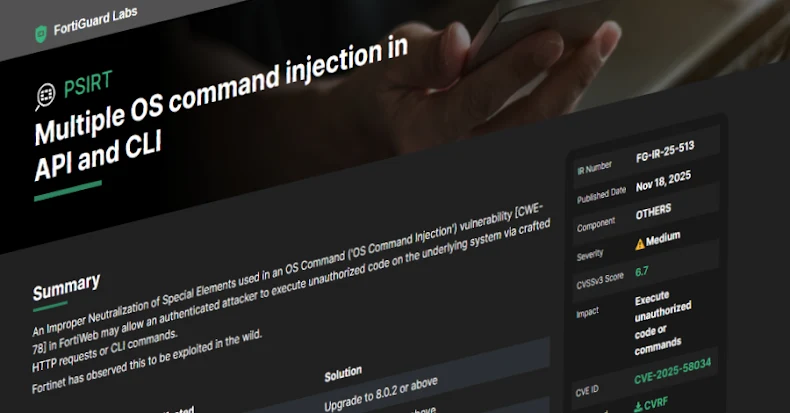

La vulnerabilidad de gravedad media, rastreada como CVE-2025-58034lleva una puntuación CVSS de 6,7 sobre un máximo de 10,0.

“La neutralización inadecuada de elementos específicos utilizados en una vulnerabilidad de inyección de comandos del sistema operativo (CWE-78) en FortiWeb podría permitir que un atacante autenticado ejecute código no autorizado en el sistema subyacente a través de solicitudes HTTP diseñadas o comandos CLI”, dijo la compañía en un comunicado el martes.

En otras palabras, los ataques exitosos requieren que un atacante primero se autentique por otros medios y se encadene a CVE-2025-58034 para ejecutar comandos arbitrarios del sistema operativo.

Se ha solucionado en las siguientes versiones:

- FortiWeb 8.0.0 a 8.0.1 (actualizar a 8.0.2 o posterior)

- FortiWeb 7.6.0 a 7.6.5 (actualizar a 7.6.6 o posterior)

- FortiWeb 7.4.0 a 7.4.10 (actualizar a 7.4.11 o posterior)

- FortiWeb 7.2.0 a 7.2.11 (actualizar a 7.2.12 o posterior)

- FortiWeb 7.0.0 a 7.0.11 (actualizar a 7.0.12 o posterior)

La compañía elogió al investigador de Trend Micro Jason McFadyen por informar del error según su política de divulgación responsable.

Curiosamente, el desarrollo se produce unos días después de que Fortinet confirmara que había parcheado silenciosamente otra vulnerabilidad crítica de FortiWeb (CVE-2025-64446, puntuación CVSS: 9.1) en la versión 8.0.2. Aunque la compañía no ha aclarado si la actividad de exploit está relacionada, Orange Cyberdefense dijo que ha observado “múltiples campañas de exploit” que encadenaban CVE-2025-58034 con CVE-2025-64446 para facilitar la omisión de autenticación y la inyección de comandos.

“El plazo para la divulgación de ambas vulnerabilidades es de sólo unos días de diferencia. Ambas vulnerabilidades fueron parcheadas por el proveedor en actualizaciones anteriores del producto y no hubo ninguna divulgación en el momento del parche”, dijo la firma de ciberseguridad Rapid7.

“Encadenar una omisión de autenticación con una inyección de comando autenticado es obviamente beneficioso. Teniendo en cuenta todo esto, parece muy probable que estas dos vulnerabilidades sean una cadena de explotación para la ejecución remota de código no autenticado contra dispositivos FortiWeb vulnerables”.

“Activamos nuestra respuesta PSIRT y nuestros esfuerzos de remediación tan pronto como nos enteramos de este asunto, y estos esfuerzos están en curso”, dijo un portavoz de Fortinet a The Hacker News. “Fortinet equilibra cuidadosamente nuestro compromiso con la seguridad del cliente y nuestra cultura de transparencia responsable”.

Actualmente no está claro por qué Fortinet decidió corregir los errores sin publicar un aviso. Sin embargo, este paso pone a los defensores en desventaja y les impide efectivamente responder adecuadamente.

“Cuando los proveedores de tecnología populares no logran comunicar nuevos problemas de seguridad, extienden una invitación a los atacantes y optan por mantener la misma información en secreto para los defensores”, señaló VulnCheck la semana pasada.

Actualizar

La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) agregó la vulnerabilidad a su catálogo de Vulnerabilidades Explotadas Conocidas (KEV) y está pidiendo a las autoridades del Poder Ejecutivo Civil Federal (FCEB) que la parcheen antes del 25 de noviembre de 2025.