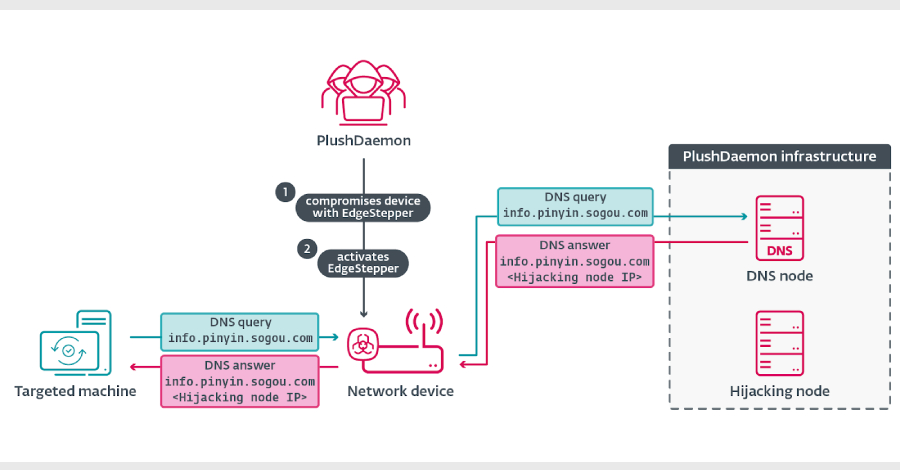

El actor de amenazas nombrado peluchedaemon Se observó que se utilizaba una puerta trasera de red basada en Go, previamente no documentada, con nombre en código EdgeStepper, para facilitar los ataques de Adversario en el Medio (AitM).

EdgeStepper “redirecciona todas las consultas de DNS a un nodo de secuestro malicioso externo, redirigiendo efectivamente el tráfico desde la infraestructura legítima utilizada para las actualizaciones de software a la infraestructura controlada por el atacante”, dijo el investigador de seguridad de ESET, Facundo Muñoz, en un informe obtenido por The Hacker News.

Activo desde al menos 2018, PlushDaemon se considera un grupo alineado con China que ha atacado a empresas en Estados Unidos, Nueva Zelanda, Camboya, Hong Kong, Taiwán, Corea del Sur y China continental.

Documentado por primera vez por la firma eslovaca de ciberseguridad a principios de enero, describe un ataque a la cadena de suministro dirigido a un proveedor de red privada virtual (VPN) de Corea del Sur llamado IPany para apuntar a una empresa de semiconductores y una empresa de desarrollo de software no identificada en Corea del Sur utilizando un implante rico en funciones llamado SlowStepper.

Entre las víctimas del adversario se encuentran una universidad de Beijing, una empresa taiwanesa de electrónica, una empresa de automóviles y una sucursal de una empresa manufacturera japonesa. A principios de este mes, ESET también dijo que PlushDaemon había apuntado a dos empresas en Camboya este año: SlowStepper, una empresa del sector automotriz y una sucursal de una empresa japonesa del sector manufacturero.

El principal mecanismo de acceso inicial del actor de amenazas es explotar el envenenamiento AitM, una técnica adoptada en los últimos dos años por un número “cada vez mayor” de grupos de amenazas persistentes avanzadas (APT) vinculados a China, como LuoYu, Evasive Panda, BlackTech, TheWizards APT, Blackwood y FontGoblin. ESET dice que está rastreando diez grupos activos alineados con China que han secuestrado los mecanismos de actualización de software de acceso inicial y movimiento lateral.

Básicamente, el ataque comienza cuando el actor de la amenaza compromete un dispositivo de red perimetral (por ejemplo, un enrutador) al que es probable que se conecte su objetivo. Esto se logra explotando una vulnerabilidad en el software o mediante credenciales débiles que permiten utilizar caEdgeStepper.

“Luego, EdgeStepper comienza a redirigir las consultas de DNS a un nodo DNS malicioso, que verifica si el dominio en el mensaje de consulta de DNS está relacionado con actualizaciones de software y, de ser así, responde con la dirección IP del nodo secuestrador”, explicó Muñoz. “Alternativamente, también hemos observado que algunos servidores son a la vez nodos DNS y nodos secuestradores; en estos casos, el nodo DNS responde a las consultas DNS con su propia dirección IP”.

Internamente, el malware consta de dos partes móviles: un módulo despachador que resuelve la dirección IP asociada con el dominio del nodo DNS (“test.dsc.wcsset(.)com”) y llama al componente Ruler, que es responsable de configurar las reglas de filtrado de paquetes IP utilizando iptables.

Específicamente, el ataque examina si los canales de actualización de varios software chinos, incluido Sogou Pinyin, son secuestrados utilizando EdgeStepper para entregar una DLL maliciosa (“popup_4.2.0.2246.dll”, también conocida como LittleDaemon) desde un servidor controlado por actores de amenazas. LittleDaemon es una primera etapa que se entrega mediante actualizaciones secuestradas. Está diseñado para comunicarse con el nodo atacante para recuperar un descargador llamado DaemonicLogistics cuando SlowStepper no se está ejecutando en el sistema infectado.

El objetivo principal de DaemonicLogistics es descargar y ejecutar la puerta trasera SlowStepper desde el servidor. SlowStepper admite numerosas funciones para recopilar información del sistema, archivos y credenciales del navegador, extraer datos de una variedad de aplicaciones de mensajería e incluso la autodesinstalación.

“Estos implantes le dan a PlushDaemon la capacidad de comprometer objetivos en cualquier parte del mundo”, dijo Muñoz.