Investigadores de ciberseguridad han revelado detalles de una nueva campaña que utiliza una combinación de ingeniería social y secuestro de WhatsApp para entregar un troyano bancario basado en Delphi llamado ” Ladrón de la eternidad como parte de ataques a usuarios en Brasil.

“Utiliza el Protocolo de acceso a mensajes de Internet (IMAP) para obtener dinámicamente direcciones de comando y control (C2) para que el actor de la amenaza pueda actualizar su servidor C2”, dijeron los investigadores de Trustwave SpiderLabs Nathaniel Morales, John Basmayor y Nikita Kazymirskyi en un desglose técnico de la campaña compartido con The Hacker News.

“Se está propagando a través de una campaña de gusanos de WhatsApp, y el perpetrador ahora utiliza un script Python, una desviación de los scripts anteriores basados en PowerShell, para secuestrar WhatsApp y distribuir archivos adjuntos maliciosos”.

Los hallazgos surgen tras otra campaña llamada Water Saci, que se dirigió a los usuarios brasileños con un gusano llamado SORVEPOTEL que se propaga a través de WhatsApp Web y luego actúa como conducto para Maverick, un troyano bancario .NET que se cree que es un derivado de un malware bancario .NET llamado Coyote.

El grupo Eternidade Stealer es parte de una actividad más amplia que está explotando la ubicuidad de WhatsApp en el país sudamericano para comprometer los sistemas de las víctimas y utilizar la aplicación de mensajería como vector de distribución para ataques a gran escala contra instituciones brasileñas.

Otra tendencia notable es la preferencia continua por el malware basado en Delphi por parte de los actores de amenazas dirigidos a América Latina, debido no solo a su eficiencia técnica sino también al hecho de que el lenguaje de programación fue enseñado y utilizado en el desarrollo de software en la región.

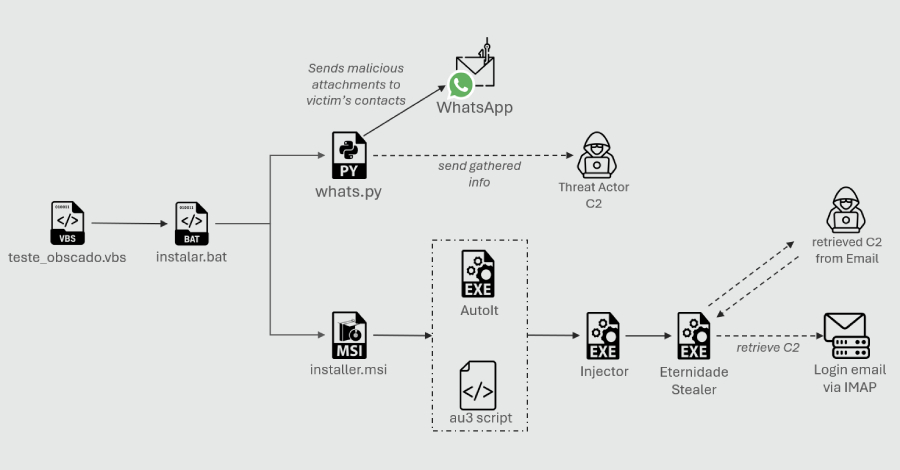

El punto de partida del ataque es un script de Visual Basic ofuscado que contiene comentarios escritos principalmente en portugués. Una vez que se ejecuta el script, suelta un script por lotes responsable de entregar dos cargas útiles, dividiendo efectivamente la cadena de infección en dos partes:

- Un script de Python que activa la distribución del malware en WhatsApp basada en la web de forma similar a un gusano.

- Un instalador MSI que utiliza un script AutoIt para iniciar Eternidade Stealer

El script Python, similar a SORVEPOTEL, establece comunicación con un servidor remoto y utiliza el proyecto de código abierto WPPConnect para automatizar el envío de mensajes en cuentas secuestradas a través de WhatsApp. Para hacer esto, captura la lista completa de contactos de la víctima mientras filtra grupos, contactos comerciales y listas de difusión.

Luego, el malware recopila para cada contacto su número de teléfono de WhatsApp, su nombre e información sobre si se trata de un contacto guardado. Esta información se envía al servidor controlado por el atacante mediante una solicitud HTTP POST. En la fase final, se envía un archivo adjunto malicioso a todos los contactos mediante el uso de una plantilla de mensaje y el llenado de ciertos campos con saludos basados en la hora y nombres de contactos.

La segunda fase del ataque comienza cuando el instalador de MSI lanza varias cargas útiles, incluido un script AutoIt que verifica si el sistema comprometido está basado en Brasil al verificar si el idioma del sistema operativo es el portugués brasileño. De lo contrario, el malware se elimina solo. Esto indica un objetivo hiperlocal por parte de los actores de amenazas.

Luego, el script escanea los procesos en ejecución y las claves de registro para determinar la presencia de productos de seguridad instalados. También se crea un perfil de la máquina y los detalles se envían a un servidor de comando y control (C2). El ataque culmina cuando el malware inyecta la carga útil de Eternidade Stealer en svchost.exe mediante el proceso de vaciado.

Eternidade, un ladrón de credenciales basado en Delphi, escanea continuamente ventanas activas y procesos en ejecución en busca de cadenas relacionadas con portales bancarios, servicios de pago e intercambios y billeteras de criptomonedas, como Bradesco, BTG Pactual, MercadoPago, Stripe, Binance, Coinbase, MetaMask y Trust Wallet, entre otros.

“Tal comportamiento refleja una táctica clásica de banquero o ladrón de superposiciones en la que los componentes maliciosos permanecen inactivos hasta que la víctima abre una aplicación bancaria o de billetera específica. Esto garantiza que el ataque solo se active en contextos relevantes y permanezca invisible para los usuarios ocasionales o entornos sandbox”, dijeron los investigadores.

Una vez que se encuentra una coincidencia, se pone en contacto con un servidor C2, cuyos detalles se recuperan de una bandeja de entrada vinculada a una dirección de correo electrónico terra.com(.)br, reflejando una táctica reciente utilizada por Water Saci. Esto permite a los actores de amenazas actualizar su C2, mantener la persistencia y evadir la detección o el cierre. En caso de que el malware no pueda conectarse a la cuenta de correo electrónico con credenciales codificadas, utiliza una dirección C2 alternativa incrustada en el código fuente.

Una vez que se establece una conexión exitosa con el servidor, el malware espera los mensajes entrantes, que luego se procesan y ejecutan en los hosts infectados, lo que permite a los atacantes registrar pulsaciones de teclas, tomar capturas de pantalla y robar archivos. Algunos de los comandos notables se enumeran a continuación:

- <|OK|>para recopilar información del sistema

- <|PING|>para monitorear la actividad del usuario e informar la ventana actualmente activa

- <|PedidoSenhas|>para enviar una superposición personalizada de robo de credenciales basada en la ventana activa

Según Trustwave, un análisis de la infraestructura de los actores de amenazas condujo al descubrimiento de dos paneles, uno que administra el sistema redirector y otro panel de inicio de sesión probablemente utilizado para monitorear los hosts infectados. El sistema redirector contiene registros que muestran el número total de visitas y bloqueos de conexiones que intentan llegar a la dirección C2.

Si bien el sistema sólo permite el acceso a máquinas en Brasil y Argentina, las conexiones bloqueadas se redirigen a google(.)com/error. Las estadísticas recopiladas en el panel muestran que 452 de 454 visitas fueron bloqueadas debido a restricciones de geocercas. Se dice que sólo las dos visitas restantes fueron redirigidas al dominio objetivo de la campaña.

De los 454 registros de comunicaciones, 196 conexiones fueron desde Estados Unidos, seguido de Países Bajos (37), Alemania (32), Reino Unido (23), Francia (19) y Brasil (3). El sistema operativo Windows supuso 115 conexiones, aunque los datos del panel indican que también procedieron de macOS (94), Linux (45) y Android (18).

“Aunque la familia de malware y los vectores de distribución se originan principalmente en Brasil, la huella operativa potencial y la exposición de las víctimas son mucho más globales”, dijo Trustwave. “Los defensores de la ciberseguridad deben prestar atención a la actividad sospechosa de WhatsApp, las ejecuciones inesperadas de MSI o scripts y los indicadores relacionados con esta campaña en curso”.