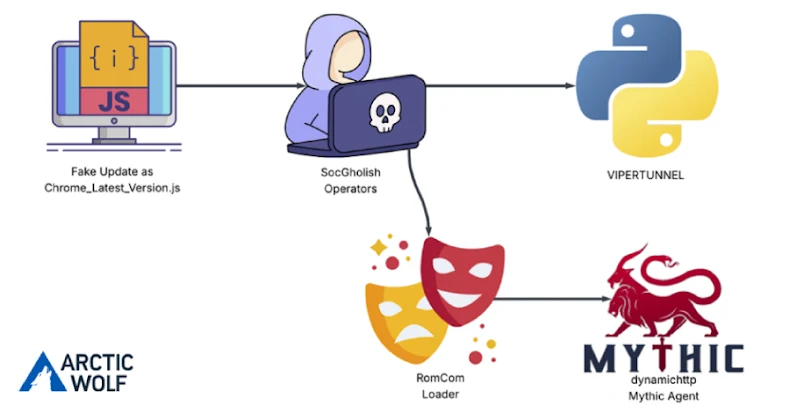

Los actores de amenazas detrás de una familia de malware llamada RomCom se dirigieron a una empresa de ingeniería civil con sede en EE. UU. a través de un cargador de JavaScript llamado SocGholish para entregar el Mythic Agent.

“Esta es la primera vez que se observa la distribución de una carga útil de RomCom por parte de SocGholish”, dijo el martes en un informe Jacob Faires, investigador de Arctic Wolf Labs.

La actividad se atribuyó con certeza media a alta a la Unidad 29155 de la Dirección Principal Rusa del Estado Mayor General de las Fuerzas Armadas de la Federación Rusa, también conocida como GRU. Según la empresa de ciberseguridad, la empresa atacada había trabajado anteriormente para una ciudad con estrechos vínculos con Ucrania.

SocGholish (también conocido como FakeUpdates), vinculado a un operador con motivación financiera llamado TA569 (también conocido como Gold Prelude, Mustard Tempest, Purple Vallhund y UNC1543), sirve como facilitador de acceso inicial, lo que permite a otros actores de amenazas lanzar una amplia gama de cargas útiles. Entre sus clientes conocidos se incluyen Evil Corp, LockBit, Dridex y Raspberry Robin.

Las cadenas de ataques generalmente implican la implementación de notificaciones falsas de actualización del navegador para Google Chrome o Mozilla Firefox en sitios web legítimos pero comprometidos para engañar a los usuarios desprevenidos para que descarguen JavaScript malicioso que es responsable de instalar un cargador que luego recupera malware adicional.

En la mayoría de los casos, los ataques se dirigen a sitios web que no están bien protegidos y explotan vulnerabilidades conocidas en complementos para inyectar código JavaScript diseñado para mostrar la ventana emergente y activar la cadena de infección.

RomCom (también conocido como Nebulous Mantis, Storm-0978, Tropical Scorpius, UNC2596 o Void Rabisu), por otro lado, es el nombre de un actor de amenazas aliado de Rusia que ha estado activo tanto en operaciones de cibercrimen como de espionaje desde al menos 2022.

El actor de amenazas utiliza múltiples métodos, incluido el phishing y los exploits de día cero, para penetrar las redes objetivo e implementar el troyano de acceso remoto (RAT) del mismo nombre en las computadoras de las víctimas. Los ataques llevados a cabo por el grupo de piratas informáticos se dirigieron a empresas de Ucrania, así como a organizaciones de defensa afiliadas a la OTAN.

En el ataque analizado por Arctic Wolf, la carga útil de actualización falsa permite a los actores de amenazas ejecutar comandos en la computadora comprometida utilizando un shell inverso configurado en un servidor de comando y control (C2). Esto incluye realizar trabajos de reconocimiento y eliminar una puerta trasera de Python personalizada con nombre en código VIPERTUNNEL.

También incluye un cargador de DLL vinculado a RomCom que lanza Mythic Agent, un componente crítico del marco de trabajo de equipo rojo post-exploit multiplataforma que se comunica con un servidor correspondiente para admitir la ejecución de comandos, operaciones de archivos y otros.

Aunque el ataque finalmente no tuvo éxito y fue bloqueado antes de que pudiera avanzar más, el desarrollo muestra que el actor de amenazas del RomCom sigue interesado en apuntar a Ucrania o a organizaciones que brindan ayuda al país, sin importar cuán tenue sea la conexión.

“El tiempo desde la infección hasta (la actualización falsa) y la entrega del cargador RomCom fue de menos de 30 minutos”, dijo Jacob Faires. “La entrega se produce sólo después de verificar que el dominio de Active Directory del objetivo coincide con un valor conocido proporcionado por el actor de la amenaza”.

“La naturaleza generalizada de los ataques SocGholish y la velocidad relativa a la que avanza el ataque desde el acceso inicial hasta la infección lo convierten en una potente amenaza para las organizaciones de todo el mundo”.