El actor de amenazas nombrado toddygato Se les ha observado utilizando nuevos métodos para obtener acceso a datos de correo electrónico corporativo de empresas objetivo, incluido el uso de una herramienta personalizada llamada TCSectorCopy.

“Este ataque les permite usar el navegador del usuario para obtener tokens del protocolo de autorización OAuth 2.0 que pueden usarse fuera de la infraestructura comprometida para acceder al correo corporativo”, dijo Kaspersky en un desglose técnico.

ToddyCat se considera activo desde 2020 y tiene un historial de atacar a varias organizaciones en Europa y Asia utilizando varias herramientas, Samurai y TomBerBil, para mantener el acceso a navegadores web como Google Chrome y Microsoft Edge y robar cookies y credenciales.

A principios de abril de este año, al grupo de piratas informáticos se le atribuyó la explotación de una vulnerabilidad en ESET Command Line Scanner (CVE-2024-11859, puntuación CVSS: 6,8) para difundir malware previamente no documentado con nombre en código TCESB.

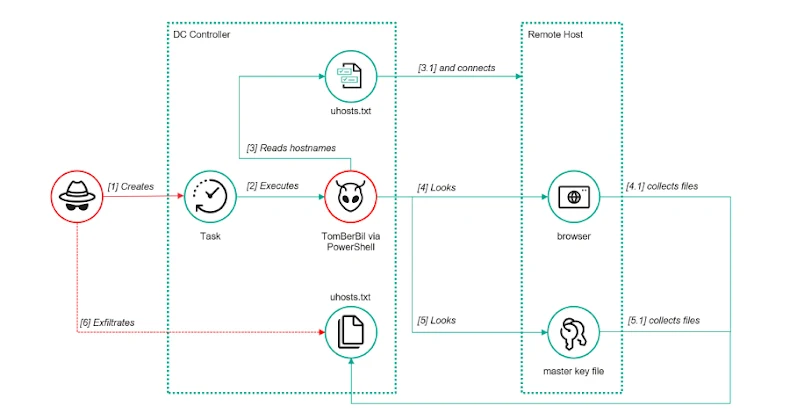

Kaspersky dijo que descubrió una variante PowerShell de TomBerBil (a diferencia de las versiones C++ y C# reportadas anteriormente) que tenía capacidades para extraer datos de Mozilla Firefox en ataques entre mayo y junio de 2024. Una característica notable de esta versión es que se ejecuta en controladores de dominio de usuarios privilegiados y puede acceder a archivos del navegador a través de recursos de red compartidos utilizando el protocolo SMB.

La compañía agregó que el malware fue iniciado mediante una tarea programada que ejecutaba un comando de PowerShell. Específicamente, SMB se utiliza para buscar historial de navegación, cookies y credenciales guardadas en el host remoto. Si bien los archivos copiados que contienen la información se cifran mediante la API de protección de datos de Windows (DPAPI), TomBerBil puede capturar la clave de cifrado necesaria para descifrar los datos.

“La versión anterior de TomBerBil se ejecutaba en el host y copiaba el token del usuario. Como resultado, se utilizó DPAPI para descifrar la clave maestra en la sesión actual del usuario y posteriormente los archivos mismos”, dijeron los investigadores. “En la versión más nueva del servidor, TomBerBil copia archivos que contienen claves de cifrado de usuario utilizadas por DPAPI. Usando estas claves, así como el SID y la contraseña del usuario, los atacantes pueden descifrar localmente cualquier archivo copiado”.

También se descubrió que los actores de amenazas están utilizando TCSectorCopy (“xCopy.exe”) para acceder a los correos electrónicos corporativos almacenados en el almacenamiento local de Microsoft Outlook en forma de archivos OST (abreviatura de Offline Storage Table), eludiendo las restricciones que limitan el acceso a dichos archivos cuando la aplicación se está ejecutando.

TCSectorCopy está escrito en C++ y acepta como entrada un archivo para copiar (en este caso, archivos OST) y luego abre el disco duro como un dispositivo de solo lectura y copia secuencialmente el contenido del archivo sector por sector. Una vez que los archivos OST se escriben en una ruta elegida por el atacante, el contenido de la correspondencia electrónica se extrae utilizando XstReader, un visor de código abierto para archivos OST y PST de Outlook.

Otra táctica utilizada por ToddyCat es obtener tokens de acceso directamente desde el almacenamiento cuando las organizaciones víctimas utilizaron el servicio en la nube de Microsoft 365. Los tokens web JSON (JWT) se recuperan a través de una herramienta C# de código abierto llamada SharpTokenFinder, que enumera las aplicaciones de Microsoft 365 para tokens de autenticación de texto sin formato.

Sin embargo, en al menos un incidente bajo investigación, se dice que el actor de amenazas sufrió un revés después de que el software de seguridad instalado en el sistema bloqueara el intento de SharpTokenFinder de proteger el proceso Outlook.exe. Para sortear esta limitación, el operador utilizó la herramienta ProcDump del paquete Sysinternals con argumentos específicos para crear un volcado de memoria del proceso de Outlook.

“El grupo ToddyCat APT está constantemente evolucionando sus técnicas y buscando aquellas que ocultan actividad para obtener acceso a la correspondencia corporativa dentro de la infraestructura comprometida”, dijo Kaspersky.