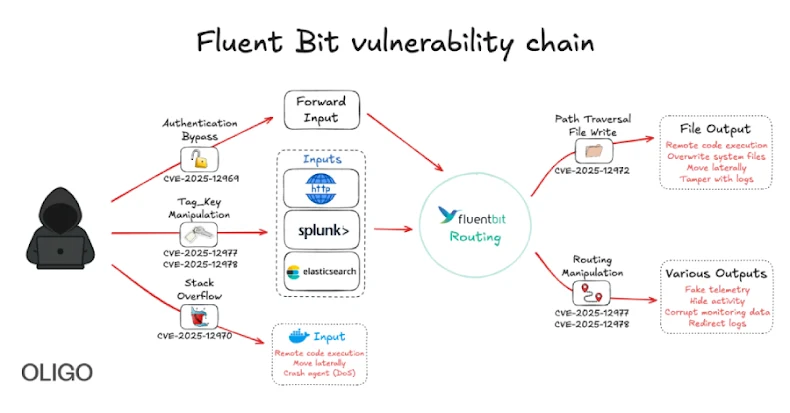

Investigadores de ciberseguridad han descubierto cinco vulnerabilidades en Fluent Bit, un agente de telemetría liviano y de código abierto, que podrían comprometer y tomar el control de la infraestructura de la nube.

Las fallas de seguridad “permiten a los atacantes eludir la autenticación, realizar recorridos de ruta, lograr la ejecución remota de código, provocar condiciones de denegación de servicio y manipular etiquetas”, dijo Oligo Security en un informe compartido con The Hacker News.

La explotación exitosa de las vulnerabilidades podría permitir a los atacantes interrumpir los servicios en la nube, manipular datos y penetrar más profundamente en la nube y la infraestructura de Kubernetes. La lista de vulnerabilidades identificadas es la siguiente:

- CVE-2025-12972 – Una vulnerabilidad de recorrido de ruta resultante del uso de valores de etiquetas no saneados para generar nombres de archivos de salida, lo que permite escribir o sobrescribir archivos arbitrarios en el disco, lo que permite la manipulación de protocolos y la ejecución remota de código.

- CVE-2025-12970 – Una vulnerabilidad de desbordamiento del búfer de pila en el complemento de entrada Docker Metrics (in_docker) que podría permitir a los atacantes activar la ejecución de código o bloquear el agente creando contenedores con nombres excesivamente largos.

- CVE-2025-12978 – Una vulnerabilidad en la lógica de coincidencia de etiquetas permite a los atacantes falsificar etiquetas confiables asignadas a cada evento capturado por Fluent Bit adivinando solo el primer carácter de Tag_Key. Esto permite a un atacante redirigir registros, eludir filtros e inyectar registros maliciosos o engañosos bajo etiquetas confiables.

- CVE-2025-12977 – La validación de entrada incorrecta de etiquetas derivadas de campos controlados por el usuario permite a un atacante insertar nuevas líneas, secuencias transversales y caracteres de control que pueden dañar los protocolos posteriores.

- CVE-2025-12969 – Falta una autenticación de seguridad.usuarios en el complemento in_forward utilizado para recibir registros de otras instancias de Fluent Bit usando el protocolo de reenvío, que permite a los atacantes enviar registros, inyectar telemetría falsa e inundar los registros de un producto de seguridad con eventos falsos.

“El nivel de control permitido por esta clase de vulnerabilidades podría permitir a un atacante penetrar más profundamente en un entorno de nube para ejecutar código malicioso a través de Fluent Bit mientras dicta qué eventos se registran, elimina o reescribe entradas incriminatorias para ocultar sus huellas después de un ataque, inyectando datos de telemetría falsos e inyectando eventos falsos plausibles para engañar a los respondedores”, dijeron los investigadores.

El Centro de Coordinación CERT (CERT/CC) dijo en un aviso independiente que muchas de estas vulnerabilidades requieren que un atacante tenga acceso a la red de una instancia de Fluent Bit, y agregó que podrían usarse para eludir la autenticación, ejecutar código remoto, interrumpir el servicio y manipular etiquetas.

Después de una divulgación responsable, los problemas se solucionaron en las versiones 4.1.1 y 4.0.12 lanzadas el mes pasado. Amazon Web Services (AWS), que también participó en la divulgación coordinada, instó a los clientes que utilizan Fluentbit a actualizar a la última versión para una protección óptima.

Dada la popularidad de Fluent Bit en entornos empresariales, sus fallas pueden afectar el acceso a los servicios en la nube, permitir la manipulación de datos y tomar el control del propio servicio de registro.

Otras acciones recomendadas incluyen evitar el uso de etiquetas dinámicas para el enrutamiento, bloquear rutas de salida y destinos para evitar la expansión o el recorrido de rutas basadas en etiquetas, montar /fluent-bit/etc/ y archivos de configuración como de solo lectura para bloquear la manipulación del tiempo de ejecución y ejecutar el servicio como usuario no root.

El desarrollo se produce más de un año después de que Tenable detallara una falla en el servidor HTTP integrado de Fluent Bit (CVE-2024-4323, también conocido como Linguistic Lumberjack) que podría explotarse para lograr denegación de servicio (DoS), divulgación de información o ejecución remota de código.