Varios proveedores de seguridad advierten sobre una segunda ola de ataques dirigidos al registro de NPM, que recuerdan al ataque de Shai Hulud.

La nueva campaña de la cadena de suministro denominada Sha1-Huludha comprometido cientos de paquetes npm, según informes de Aikido, HelixGuard, Koi Security, Socket y Wiz.

“La campaña introduce una nueva variante que ejecuta código malicioso durante la fase de preinstalación, aumentando significativamente la exposición potencial en entornos de construcción y ejecución”, dijeron los investigadores de Wiz Hila Ramati, Merav Bar, Gal Benmocha y Gili Tikochinski.

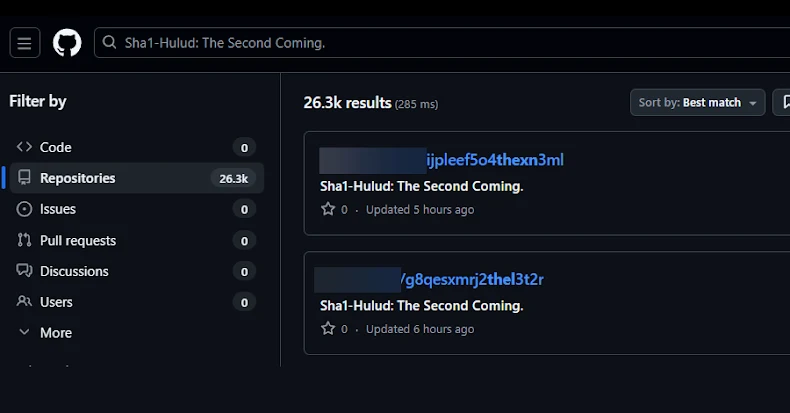

Al igual que el ataque Shai-Hulud que salió a la luz en septiembre de 2025, la última actividad es la publicación de secretos robados en GitHub, esta vez con la descripción del repositorio: “Sha1-Hulud: The Second Coming”.

La ola anterior se caracterizó por paquetes legítimos comprometidos para difundir código malicioso diseñado para escanear las computadoras de los desarrolladores en busca de secretos utilizando el escáner de credenciales de TruffleHog y transmitirlos a un servidor externo bajo el control del atacante.

Las variantes infectadas también tenían la capacidad de propagarse de forma autorreplicante al volver a publicarse en otros paquetes npm propiedad del mantenedor comprometido.

En los ataques recientes, se descubrió que los atacantes agregaron un script de preinstalación (“setup_bun.js”) en el archivo package.json, que está configurado para instalar o ubicar en secreto el entorno de ejecución de Bun y ejecutar un script malicioso incluido (“bun_environment.js”).

La carga útil maliciosa realiza la siguiente secuencia de acciones a través de dos flujos de trabajo diferentes:

Registra la máquina infectada como un ejecutor autohospedado llamado “SHA1HULUD” y agrega un flujo de trabajo llamado .github/workflows/discussion.yaml que contiene una vulnerabilidad de inyección y se ejecuta específicamente en ejecutores autohospedados, lo que permite al atacante ejecutar comandos arbitrarios en las máquinas infectadas abriendo discusiones en el repositorio de GitHub.

Exfiltre los secretos definidos en la sección Secretos de GitHub y cárguelos como un artefacto. Luego se descarga y luego se elimina el flujo de trabajo para ocultar la actividad.

“Cuando se ejecuta, el malware descarga y ejecuta TruffleHog para escanear la máquina local, robando información confidencial como tokens NPM, credenciales de AWS/GCP/Azure y variables de entorno”, señaló Helixuard.

Wiz dijo que descubrió más de 25.000 repositorios afectados en aproximadamente 350 usuarios únicos, y que se agregaron 1.000 nuevos repositorios cada 30 minutos en las últimas horas.

“Esta campaña continúa la tendencia de compromisos en la cadena de suministro del MNP relacionados con el nombre y la artesanía de Shai-Hulud, aunque puede involucrar a diferentes actores”, dijo Wiz. “La amenaza explota las cuentas de mantenimiento comprometidas para lanzar versiones troyanizadas de paquetes NPM legítimos que ejecutan robo de credenciales y código de exfiltración durante la instalación”.

Koi Security calificó la segunda ola como mucho más agresiva y agregó que el malware intenta destruir todo el directorio de inicio de la víctima si no logra autenticarse o establecer persistencia. Esto incluye todos los archivos grabables del usuario actual en su carpeta de inicio. Sin embargo, esta funcionalidad similar a un limpiador solo se activa cuando se cumplen las siguientes condiciones:

- La autenticación con GitHub no es posible

- No se puede crear un repositorio de GitHub

- No se puede recuperar el token de GitHub

- No se puede encontrar ningún token NPM

“En otras palabras, si Sha1-Hulud no puede robar credenciales, obtener tokens o asegurar un canal de exfiltración, se producirá una destrucción de datos catastrófica por defecto”, dijeron los investigadores de seguridad Yuval Ronen e Idan Dardikman. “Esto representa una escalada significativa en comparación con la primera ola y cambia las tácticas de los actores del puro robo de datos al sabotaje punitivo”.

Para mitigar el riesgo que representa la amenaza, se alienta a las organizaciones a escanear todos los puntos finales en busca de la presencia de paquetes afectados, eliminar las versiones comprometidas con efecto inmediato, rotar todas las credenciales y verificar los repositorios en busca de mecanismos de persistencia revisando .github/workflows/ en busca de archivos sospechosos como shai-hulud-workflow.yml o ramas inesperadas.

(Esta es una historia en desarrollo y se actualizará a medida que surjan nuevos detalles).