Los delincuentes utilizan las notificaciones del navegador como vector de ataques de phishing para difundir enlaces maliciosos utilizando una nueva plataforma de comando y control (C2) llamada Matrix Push C2.

“Este marco nativo del navegador y sin archivos utiliza notificaciones automáticas, alertas falsas y redirecciones de enlaces para apuntar a víctimas en todos los sistemas operativos”, dijo la investigadora de Blackfog Brenda Robb en un informe el jueves.

Estos ataques utilizan la ingeniería social para engañar a objetivos potenciales para que permitan notificaciones del navegador en sitios web maliciosos o legítimos pero comprometidos.

Una vez que un usuario acepta recibir notificaciones del sitio web, los atacantes utilizan el mecanismo de notificación push web integrado en el navegador web para enviar alertas que parecen como si hubieran sido enviadas por el sistema operativo o el propio navegador. Utilizan marcas confiables, logotipos familiares y un lenguaje convincente para seguir adelante.

Estos incluyen advertencias sobre inicios de sesión sospechosos o actualizaciones del navegador, por ejemplo, así como un práctico botón “Confirmar” o “Actualizar” que, al hacer clic, redirige a la víctima a un sitio web falso.

Lo especial de esta técnica es que todo el proceso se realiza a través del navegador sin tener que infectar primero el sistema de la víctima de ningún otro modo. En cierto modo, el ataque es similar a ClickFix en el sentido de que engaña a los usuarios para que sigan instrucciones específicas para comprometer sus propios sistemas, evitando efectivamente los controles de seguridad tradicionales.

Eso no es todo. Dado que el ataque se produce a través del navegador web, también es una amenaza multiplataforma. Esto trae prácticamente todas las aplicaciones de navegador en cada plataforma que se suscribe a las notificaciones maliciosas al grupo de clientes, proporcionando a los atacantes un canal de comunicación persistente.

Matrix Push C2 se ofrece a otros actores de amenazas como un kit de malware como servicio (MaaS). Las ventas se realizan directamente a través de los canales de Crimeware, generalmente Telegram y foros de cibercrimen, bajo un modelo de suscripción escalonada: aproximadamente $150 por un mes, $405 por tres meses, $765 por seis meses y $1,500 por un año completo.

“Se aceptan pagos en criptomonedas y los compradores se comunican directamente con el operador para obtener acceso”, dijo a The Hacker News el Dr. Darren Williams, fundador y director ejecutivo de BlackFog. “Matrix Push se observó por primera vez a principios de octubre y ha estado activo desde entonces. No hay evidencia de versiones anteriores, marcas anteriores o infraestructura de larga data. Todo apunta a que se trata de un kit recién lanzado”.

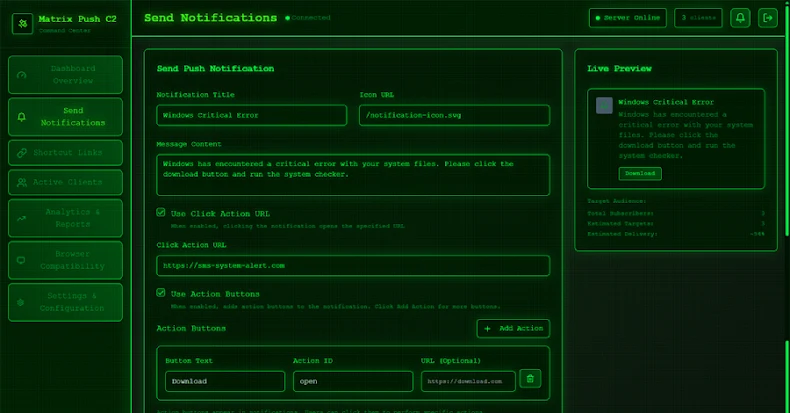

Se puede acceder a la herramienta como un panel de control basado en web que permite a los usuarios enviar notificaciones, rastrear a cada víctima en tiempo real, determinar con qué notificaciones han interactuado las víctimas, crear enlaces acortados utilizando un servicio de acortamiento de URL incorporado e incluso registrar extensiones de navegador instaladas, incluidas carteras de criptomonedas.

“El núcleo del ataque es la ingeniería social, y Matrix Push C2 está equipado con plantillas configurables para maximizar la credibilidad de sus mensajes falsos”, explicó Robb. “Los atacantes pueden crear fácilmente sus notificaciones de phishing y páginas de destino para hacerse pasar por empresas y servicios conocidos”.

Algunas de las plantillas de revisión de notificaciones admitidas están vinculadas a marcas conocidas como MetaMask, Netflix, Cloudflare, PayPal y TikTok. La plataforma también cuenta con una sección de “Análisis e informes” que permite a sus clientes medir la efectividad de sus campañas y perfeccionarlas si es necesario.

“Matrix Push C2 nos muestra un cambio en la forma en que los atacantes obtienen acceso inicial e intentan explotar a los usuarios”, dijo BlackFog. “Una vez que el terminal de un usuario (computadora o dispositivo móvil) queda expuesto a este tipo de influencia, el atacante puede escalar gradualmente el ataque”.

“Podrían enviar mensajes de phishing adicionales para robar credenciales, engañar al usuario para que instale malware más persistente o incluso utilizar exploits del navegador para obtener un control más profundo sobre el sistema. En última instancia, el objetivo final suele ser robar datos o monetizar el acceso, por ejemplo, vaciando carteras de criptomonedas o exfiltrando información personal”.

Los ataques de abuso de Velociraptor van en aumento

El desarrollo se produce después de que Huntress observara un “aumento significativo” en los ataques que utilizan la herramienta legítima de análisis forense digital y respuesta a incidentes (DFIR) Velociraptor en los últimos tres meses.

El 12 de noviembre de 2025, el proveedor de ciberseguridad dijo que los actores de amenazas implementaron Velociraptor después de obtener acceso inicial al explotar una vulnerabilidad en Windows Server Update Services (CVE-2025-59287, puntuación CVSS: 9.8), que fue parcheada por Microsoft a fines del mes pasado.

Luego, los atacantes supuestamente lanzaron consultas de descubrimiento con el objetivo de realizar reconocimientos y recopilar detalles sobre los usuarios, servicios en ejecución y configuraciones. El ataque fue contenido antes de que pudiera continuar, añadió Huntress.

El descubrimiento muestra que los actores de amenazas no solo están utilizando marcos C2 personalizados, sino que también están aprovechando las herramientas ofensivas de ciberseguridad y respuesta a incidentes disponibles para su beneficio.

“Hemos visto a los actores de amenazas usar herramientas legítimas el tiempo suficiente para saber que Velociraptor no será la primera herramienta de doble uso de código abierto que aparecerá en los ataques, ni será la última”, dijeron los investigadores de Huntress.